ISO 27001. Nós éramos felizes com o Anexo SL e não sabíamos.

Este foi o conteúdo da mensagem que enviei aos colegas do curso da ISO/IEC 27001 que acabei de terminar.

Minha afirmação foi uma brincadeira pois o Anexo SL das normas ISO, não é um anexo no sentido literal da palavra. Apesar do termo, o Anexo SL é somente a denominação dada à nova estrutura de cláusulas das normas ISO, inclusive da 27001.

Sim, minha afirmação foi uma brincadeira, mas devo confessar que continha um “Q” bem grande de preocupação. Sou da área de exatas, AMO matemática, física e química e meu Ph.D em química, comprova essa paixão. Sou auditora, consultora e instrutora de normas de Sistemas de Gestão e trabalhar com o anexo A Norma ISO/IEC 27001, será um desafio para mim e creio que para muitos consultores e auditores também.

O anexo A é o coração da norma, no meu entender e por isso, não pode ser negligenciado. Ao contrário do Anexo SL e dos anexos de qualquer outra norma ISO, de meu conhecimento, que são apenas norteadores e, portanto, não auditáveis, o ANEXO A da ISO/IEC 27001, é de caráter normativo, totalmente auditável.

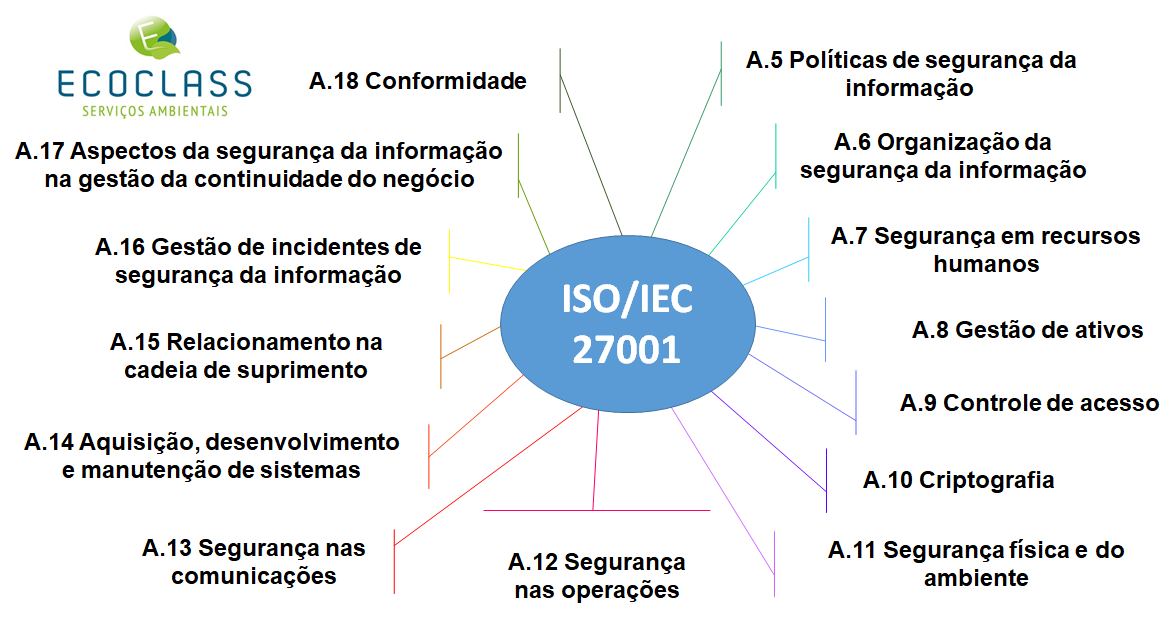

O ANEXO A contém uma lista de 114 controles de segurança, divididos em 14 grupos, a serem utilizados para melhorar e garantir a segurança das informações pertencentes ou sob a guarda de qualquer organização.

Estes 114 controles são obrigatórios, caso haja possibilidade de aplicação na organização, não sendo possível para a empresa optar por este ou por aquele controle, conforme seu interesse. Estes devem ser selecionados de acordo com o escopo e declaração de aplicabilidade (SOA) de um SGSI.

Os objetivos da implantação destes controles e os próprios controles em si exemplificados no anexo não são exaustivos, de forma que uma organização pode considerar a adição de novos.

Em linhas gerais, os grupos de controles a serem implantados são:

- A.5 Políticas de segurança da informação para prover uma orientação e apoio da direção para a segurança da informação de acordo com os requisitos do negócio e com as leis e regulamentações relevantes, aplicando controles sobre como as políticas são escritas, revisadas para assegurar a sua contínua pertinência, adequação e eficácia, aprovadas, mantidas e distribuídas às partes interessadas pertinentes.

- A.6 Organização da segurança da informação para gerenciar a segurança da informação dentro da organização aplicando controles sobre como as responsabilidades são designadas; também inclui os controles para dispositivos móveis e trabalho remoto

- A.7 Segurança em recursos humanos para controles para antes da contratação, durante e após a contratação

- A.8 Gestão de ativos para alcançar e manter a proteção adequada dos ativos da organização através de controles relacionados ao inventário de ativos e uso aceitável, e também para a classificação de informação e manuseio de mídias

- A.9 Controle de acesso para controles para a política de controle de acesso, gestão de acesso de usuários, controle de acesso a sistemas e aplicações, e responsabilidades dos usuários

- A.10 Criptografia para controles relacionados a gestão de chaves criptográficas usadas em conformidade com todas as leis, acordos, legislação e regulamentações pertinentes.

- A.11 Segurança física e do ambiente para prevenir o acesso físico não autorizado, danos e interferências com as instalações e informações da organização com controles definindo áreas seguras, controles de entrada, proteção contra ameaças, segurança de equipamentos, descarte seguro, política de mesa limpa e tela limpa, etc.

- A.12 Segurança nas operações para vários controles relacionados a gestão da produção de TI: gestão de mudança, gestão de capacidade, software malicioso, cópia de segurança, registro de eventos, monitoramento, instalação, vulnerabilidades, etc.

- A.13 Segurança nas comunicações para controles relacionados a segurança em rede, segregação, serviços de rede, transferência de informação, mensageiria, etc.

- A.14 Aquisição, desenvolvimento e manutenção de sistemas para controles definindo requisitos de segurança e segurança em processos de desenvolvimento e suporte

- A.15 Relacionamento na cadeia de suprimento para controles sobre o que incluir em acordos e como monitorar os fornecedores

- A.16 Gestão de incidentes de segurança da informação para controles para reportar eventos e fraquezas, definindo responsabilidades, procedimentos de resposta e coleta de evidências

- A.17 Aspectos da segurança da informação na gestão da continuidade do negócio para controles requisitando o planejamento da continuidade do negócio, procedimentos, verificação e revisão e redundância da TI

- A.18 Conformidade para controles que requisitem identificação de leis e regulamentações aplicáveis, proteção da propriedade intelectual, proteção de dados pessoais e revisões da segurança da informação.

Apesar do grande desafio que se apresenta na forma do Anexo A da ISO/IEC 27001, a implantação e manutenção de um Sistema de Gestão da Informação é primordial para qualquer tipo de empresa.

Se tiver alguma dúvida, contate-nos!